Top 16 riscuri IT care costă cel mai mult firmele

În ultimii ani, discuțiile despre securitate IT au devenit tot mai frecvente în mediul de business. Antreprenorii aud despre ransomware, phishing sau atacuri cibernetice aproape zilnic. Cu toate acestea, multe companii descoperă impactul real al acestor riscuri abia după ce apare un incident.

În practică, problemele majore nu sunt generate doar de atacuri sofisticate sau de vulnerabilități tehnice greu de detectat. De cele mai multe ori, incidentele apar din acumularea unor decizii mici luate de-a lungul timpului:

-

- accesuri acordate fără revizuire

- sisteme neactualizate

- backup-uri netestate

- aplicații utilizate fără control

Pe măsură ce activitatea unei companii devine tot mai dependentă de infrastructura digitală, aceste riscuri capătă o dimensiune financiară directă:

-

- o întrerupere a sistemelor poate opri vânzările

- un cont compromis poate expune informații sensibile

- pierderea datelor poate afecta ani întregi de muncă

În acest context, securitatea IT nu mai este doar o problemă tehnică. Ea devine o problemă de management al riscului.

Pentru conducerea unei companii, întrebarea nu este dacă există vulnerabilități într-o infrastructură IT. În orice sistem complex există întotdeauna puncte slabe. Întrebarea reală este:

Cât de bine sunt înțelese aceste riscuri și cât de pregătită este compania ta să le gestioneze?

În multe firme, infrastructura IT a evoluat treptat, pe măsură ce au fost introduse aplicații noi, servicii cloud sau echipamente suplimentare. Fiecare decizie a rezolvat o problemă punctuală, dar în timp poate apărea o complexitate care face dificilă menținerea controlului asupra tuturor sistemelor.

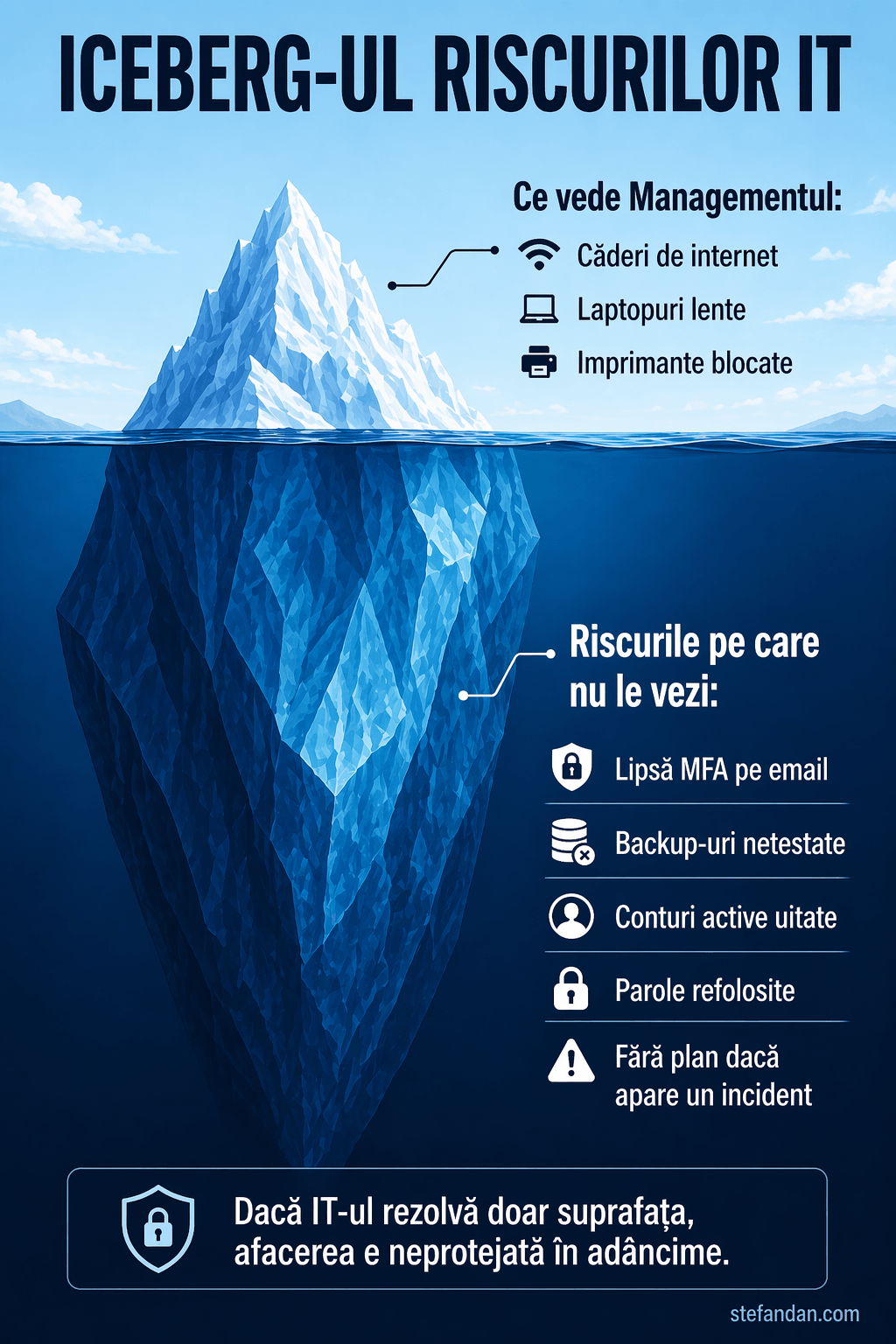

Această complexitate creează spațiu pentru riscuri invizibile: conturi care rămân active, aplicații utilizate fără aprobare, accesuri externe necontrolate sau sisteme care nu mai primesc actualizări de securitate.

De aceea, organizațiile care privesc securitatea IT doar ca pe o colecție de instrumente tehnice – antivirus, firewall sau backup – pot avea impresia că sunt protejate, în timp ce riscurile reale rămân neschimbate.

În realitate, protecția eficientă apare atunci când infrastructura IT este analizată din perspectiva impactului asupra business-ului:

-

- ce procese sunt critice

- ce sisteme susțin activitatea

- ce s-ar întâmpla dacă acestea ar deveni indisponibile

Acesta este modul în care un management matur privește securitatea digitală: nu ca pe o listă de produse sau tehnologii, ci ca pe un proces continuu de control al riscului.

Cele 16 riscuri prezentate mai jos sunt printre cele mai frecvente situații care generează pierderi financiare pentru companii. Unele dintre ele sunt bine cunoscute, altele sunt mai puțin vizibile. Împreună însă, ele oferă o imagine clară asupra modului în care vulnerabilitățile IT pot afecta stabilitatea unei organizații.

Înțelegerea acestor riscuri nu este doar o problemă tehnică. Este un pas important pentru orice companie care dorește să își protejeze activitatea și să evite situațiile în care problemele IT devin crize de business.

1. Ransomware – atacul care poate opri compania într-o singură zi

Cum apare acest risc

Ransomware este una dintre cele mai costisitoare forme de atac informatic. Atacatorii criptează datele companiei și solicită o răscumpărare pentru deblocarea lor.

Accesul inițial apare frecvent prin:

• emailuri de phishing

• vulnerabilități software neactualizate

• acces remote compromis

După obținerea accesului, criptarea datelor poate bloca rapid activitatea companiei.

Serverele devin inaccesibile.

Aplicațiile nu mai funcționează.

Documentele nu mai pot fi deschise.

Din perspectiva managementului, ransomware nu este doar un incident tehnic, ci o problemă directă de continuitate operațională.

Organizația nu pierde doar accesul la fișiere. Este afectată capacitatea de a funcționa:

• facturile nu mai pot fi emise

• comenzile nu mai pot fi procesate

• echipele nu își mai pot desfășura activitatea

Presiunea financiară apare rar doar din suma cerută de atacatori. Costurile reale includ:

• investigația incidentului

• refacerea infrastructurii

• notificarea partenerilor

• reluarea operațiunilor

De ce este ignorat

În multe organizații, ransomware este perceput ca un risc care afectează în principal companiile mari sau instituțiile publice.

Pentru firmele mici și mijlocii, activitatea pare prea puțin vizibilă pentru a atrage atenția atacatorilor. În realitate însă, tocmai aceste organizații sunt adesea vizate deoarece infrastructura lor este mai puțin protejată.

Percepția că „suntem prea mici” sau „nu suntem o țintă interesantă” creează un fals sentiment de siguranță.

Impactul financiar

În România, DNSC a gestionat 101 atacuri ransomware în 2024, dintre care 68 au vizat companii private. Printre cele mai mediatizate: atacul asupra platformei Hipocrate care a blocat activitatea a 26 de spitale timp de aproximativ o săptămână, cu o cerere de răscumpărare de 157.000 €, și atacul asupra Grupului Electrica (decembrie 2024), atribuit grupării Lynx Ransomware, care a afectat peste 800 de servere și 4.000 de stații de lucru.

Întrebare

Dacă toate serverele companiei ar deveni inaccesibile mâine dimineață, cât timp ar dura până când activitatea normală ar putea fi reluată?

2. Backup-ul care există… dar nu te poate salva când apare incidentul

Cum apare acest risc

Existența unui backup nu garantează recuperarea datelor.

Una dintre situațiile frecvente întâlnite în infrastructurile IT este existența unui backup care nu a fost niciodată testat.

În momentul în care apare un incident, pot apărea probleme precum:

• copii incomplete ale datelor

• fișiere corupte

• proceduri de restaurare necunoscute

Restaurarea sistemelor devine atunci mult mai complicată decât s-a presupus inițial.

De ce este ignorat

Există o regulă simplă în managementul riscului:

un backup netestat este echivalent cu lipsa backup-ului.

Realitatea acestui principiu devine vizibilă exact în momentul critic:

• atac ransomware

• defecțiune hardware

• ștergere accidentală de date

Abia atunci devine clar dacă datele pot fi recuperate și cât timp durează restaurarea infrastructurii.

Impactul financiar

Conform raportului Veeam Data Protection Report, aproximativ 85% dintre organizații au întâmpinat dificultăți în restaurarea completă a datelor după un incident, ceea ce prelungește perioada de întrerupere a activității. În cazul celor 26 de spitale din România afectate de ransomware în februarie 2024, majoritatea aveau backup-uri salvate cu 1–3 zile în urmă, dar unul dintre spitale avea backup-ul vechi de 12 zile — ceea ce a prelungit semnificativ restaurarea.

Întrebare

Dacă toate datele critice ar trebui restaurate astăzi:

• cine ar ști exact procedura

• cât ar dura până când sistemele ar funcționa din nou?

3. Contul compromis: cea mai rapidă cale de acces în infrastructura unei firme

Cum apare acest risc

Numeroase incidente de securitate încep cu compromiterea unui cont legitim.

Atacatorii nu trebuie să pătrundă forțat într-un sistem dacă pot utiliza aceleași credențiale ca un angajat.

Accesul apare de regulă prin:

• parole slabe

• reutilizarea parolelor

• lipsa autentificării multifactor

Un scenariu tipic începe cu un email de phishing aparent banal. Utilizatorul introduce parola într-o pagină falsă sau deschide un atașament malițios. În acel moment atacatorul obține acces la contul de email sau la platformele cloud ale companiei. De acolo pot urma acțiuni precum:

• trimiterea de emailuri frauduloase

• accesarea documentelor interne

• modificarea detaliilor de plată în facturi

De ce este ignorat

Activitatea realizată printr-un cont compromis pare, din punct de vedere tehnic, legitimă.

Sistemele văd un utilizator care se autentifică folosind o parolă corectă și accesează aplicații sau documente în mod normal.

Fără mecanisme suplimentare de analiză a comportamentului utilizatorilor, diferența dintre un angajat și un atacator poate deveni dificil de observat.

Impactul financiar

Conform Verizon Data Breach Investigations Report, o mare parte dintre breșele de securitate implică credențiale compromise sau parole slabe.

Întrebare

Dacă parola unui singur angajat ar fi compromisă astăzi, la câte sisteme sau date ar putea ajunge cineva din exterior?

4. Downtime-ul sistemelor critice: costul real al unei ore fără IT

Cum apare acest risc

Pentru multe firme, sistemul ERP reprezintă centrul operațional al activității. Prin intermediul acestuia sunt gestionate:

• comenzile

• stocurile

• facturarea

• producția

• relația cu furnizorii

Indisponibilitatea unui astfel de sistem afectează direct funcționarea companiei. Cauzele pot include:

• defecțiuni hardware

• erori de configurare

• actualizări eșuate

• incidente de securitate

Uneori este suficientă o singură componentă critică indisponibilă pentru ca întregul sistem să devină inaccesibil.

De ce este ignorat

Indisponibilitatea sistemelor informatice este percepută adesea ca o problemă temporară care va fi rezolvată de echipa tehnică.

Impactul asupra activității este subestimat deoarece organizațiile presupun că procesele pot continua manual pentru o perioadă scurtă.

Pe măsură ce durata întreruperii crește, devine însă evident cât de dependentă este compania de sistemele digitale.

Impactul financiar

Costul downtime-ului crește direct proporțional cu durata întreruperii. Pentru o firmă românească cu 50 de angajați și o cifră de afaceri de 3 milioane €, o zi de indisponibilitate a ERP-ului echivalează cu aproximativ 12.000 € în venituri negenerate — înainte de costurile de remediere.

Întrebare

Dacă sistemul ERP al companiei ar deveni indisponibil astăzi:

• câte procese ar continua să funcționeze?

• câte s-ar opri imediat?

5. Pierderea datelor: incidentul care poate șterge ani de muncă

Cum apare acest risc

Datele reprezintă unul dintre cele mai valoroase active ale unei organizații. Printre acestea se numără:

• contracte

• facturi

• documente contabile

• baze de date cu clienți

• proiecte interne

Dispariția datelor nu este întotdeauna rezultatul unui atac informatic. Situațiile frecvente includ:

• ștergeri accidentale

• erori de sincronizare în cloud

• defecțiuni hardware

• coruperea fișierelor

Uneori pierderea informațiilor apare gradual, prin:

• suprascrierea documentelor

• deteriorarea bazelor de date

• acces limitat la foldere critice

De ce este ignorat

Datele digitale sunt considerate sigure atât timp cât serverele funcționează și documentele pot fi accesate zilnic.

Riscul devine vizibil abia în momentul în care informațiile sunt necesare și nu mai pot fi găsite sau recuperate.

Pentru multe organizații, impactul real al pierderii datelor este dificil de estimat până când apare un incident concret.

Impactul financiar

Raportul IBM Cost of a Data Breach estimează impactul mediu al unei breșe de date la peste 4,45 milioane USD la nivel global. Pentru o firmă romănească, cifrele sunt evident mai mici, dar proporția impactului rămâne la fel de severă: pierderea bazei de date cu clienții, a documentelor contabile sau a contractelor active poate bloca operațional firma săptămâni întregi.

Întrebare

Ce s-ar întâmpla dacă toate documentele digitale create în ultimii trei ani ar deveni inaccesibile?

6. Shadow IT – aplicațiile invizibile care scapă de sub control

Cum apare acest risc

În activitatea zilnică pot apărea aplicații și servicii utilizate fără a fi evaluate sau administrate oficial. Exemple frecvente includ:

• servicii cloud gratuite

• platforme de transfer fișiere

• aplicații de colaborare instalate rapid

Acest fenomen este cunoscut sub numele de Shadow IT.

De cele mai multe ori, intenția este una pragmatică: oamenii caută soluții rapide pentru a lucra mai eficient.

De ce este ignorat

Aplicațiile introduse de angajați pentru a rezolva rapid probleme operaționale sunt percepute ca instrumente utile de productivitate. Deoarece aceste soluții nu sunt implementate oficial, ele rămân adesea în afara proceselor obișnuite de control și inventariere.

În timp, aceste aplicații ajung să stocheze informații importante fără ca organizația să aibă o imagine clară asupra modului în care sunt gestionate:

• documente interne

• baze de date cu clienți

• informații sensibile ale companiei

Impactul financiar

Conform analizelor Gartner, o parte semnificativă din utilizarea și cheltuielile IT din organizații are loc în afara controlului IT central — fenomen cunoscut ca Shadow IT.

Întrebare

Câte aplicații cloud sunt utilizate astăzi în companie fără să existe o evidență clară asupra modului în care sunt administrate?

7. Acces excesiv în sisteme: când prea multe privilegii devin un risc major

Cum apare acest risc

În multe organizații, accesul la sisteme și date este acordat inițial din motive practice. Pentru a evita blocajele operaționale, angajații primesc permisiuni extinse, uneori chiar drepturi administrative.

În timp, aceste accesuri rămân active chiar dacă rolul persoanei se schimbă sau responsabilitățile nu mai justifică acele permisiuni. Apare astfel fenomenul de acces excesiv, în care utilizatori pot vedea sau modifica informații dincolo de ceea ce este necesar pentru activitatea lor.

Aceste situații apar frecvent în urma:

• schimbării rolurilor în companie

• participării la proiecte temporare

• intervențiilor rapide pentru rezolvarea unor probleme urgente

De ce este ignorat

Permisiunile extinse sunt acordate inițial pentru a accelera activitatea și pentru a evita blocajele operaționale. După rezolvarea situațiilor punctuale, aceste accesuri rămân active deoarece revizuirea lor nu este tratată ca o activitate prioritară.

Pe termen lung, acumularea acestor privilegii creează un nivel de acces mult mai mare decât este necesar pentru funcționarea normală a organizației.

Impactul financiar

Studiile Ponemon Institute arată că o proporție semnificativă a incidentelor interne de securitate este legată de gestionarea defectuoasă a accesului și a privilegiilor utilizatorilor.

Întrebare

Dacă un cont cu privilegii extinse ar fi compromis astăzi, la câte sisteme critice ar putea ajunge cineva din exterior?

8. Sisteme neactualizate: vulnerabilitățile care rămân deschise ani de zile

Cum apare acest risc

Serverele, aplicațiile și echipamentele de rețea primesc periodic actualizări de securitate care corectează vulnerabilități descoperite în software. Actualizările sunt uneori amânate din motive operaționale:

• compatibilitatea cu aplicații mai vechi

• teama de întrerupere a activității

• lipsa unei proceduri clare de update

În timp, unele sisteme ajung să ruleze versiuni de software care nu mai primesc suport sau patch-uri de securitate. În acel moment vulnerabilitățile devin publice și pot fi exploatate relativ ușor.

De ce este ignorat

Actualizările de securitate pot genera uneori întreruperi temporare sau pot crea probleme de compatibilitate cu aplicații mai vechi. Din acest motiv, instalarea patch-urilor este amânată pentru a evita perturbarea activității.

Toate aceste amânări duc la sisteme care rulează versiuni de software expuse vulnerabilităților cunoscute.

Impactul financiar

Atacul global WannaCry din 2017, documentat de CISA, a exploatat sisteme Windows neactualizate și a afectat peste 200.000 de sisteme în peste 150 de țări. În România, rapoartele anuale DNSC confirmă că exploatarea vulnerabilităților neactualizate rămâne unul dintre principalii vectori de acces în atacurile ransomware gestionate.

Întrebare

Câte sisteme din infrastructura companiei rulează în prezent versiuni de software care nu mai primesc actualizări de securitate?

9. Lipsa monitorizării: atacurile care rămân nedetectate prea mult timp

Cum apare acest risc

Există o presupunere frecventă în mediul de business: dacă sistemele funcționează normal, nu există probleme de securitate. În realitate, infrastructurile IT generează permanent evenimente precum:

• autentificări în sisteme

• acces la baze de date

• modificări de fișiere

• conexiuni de rețea

• transferuri de date

Fără mecanisme de monitorizare și corelare a acestor activități, diferența dintre comportamentul normal și unul suspect devine dificil de observat. Atacatorii pot rămâne astfel în infrastructură perioade lungi de timp fără să fie detectați.

De ce este ignorat

Atâta timp cât infrastructura IT pare să funcționeze normal, organizațiile presupun că nu există incidente de securitate. Lipsa alertelor vizibile sau a problemelor evidente creează impresia că sistemele sunt sigure.

Fără instrumente dedicate de monitorizare, activitățile suspecte pot rămâne însă invizibile pentru perioade lungi de timp.

Impactul financiar

Analiza realizată în IBM Cost of a Data Breach Report arată că durata medie de detectare a unei breșe de securitate este de aproximativ 204 zile, perioadă în care atacatorii pot colecta informații sau pregăti atacuri suplimentare.

Întrebare

Dacă cineva ar avea acces neautorizat la infrastructura companiei în acest moment, cât timp ar trece până când ar observa cineva acest lucru?

10. Furnizori IT necontrolați: riscul ascuns din lanțul digital

Cum apare acest risc

Infrastructura IT este adesea administrată cu ajutorul unor furnizori externi:

• dezvoltatori software

• firme de mentenanță

• consultanți tehnici

• integratori de sisteme

Pentru a interveni rapid atunci când este nevoie, aceștia primesc acces direct la:

• servere

• aplicații

• echipamente de rețea

Colaborarea este normală și necesară în majoritatea cazurilor. Riscurile apar atunci când accesurile externe nu sunt documentate sau revizuite periodic. În timp pot apărea situații precum:

• conturi active pentru persoane care nu mai lucrează pentru furnizor

• conexiuni remote permanente

• parole partajate între mai mulți utilizatori

De ce este ignorat

Accesul oferit furnizorilor externi este perceput ca o necesitate operațională.

După finalizarea proiectelor sau intervențiilor tehnice, revizuirea acestor accesuri nu este întotdeauna realizată sistematic.

Impactul financiar

Un exemplu major la nivel global, de risc în lanțul de aprovizionare digital este atacul SolarWinds, analizat de CIS (Center for Internet Security) , incident care a permis compromiterea a mii de organizații prin intermediul unui furnizor software.

În România, atacul asupra platformei Hipocrate din februarie 2024 ilustrează același risc: un singur furnizor software compromis a blocat simultan activitatea a 26 de spitale. În contextul NIS2 (transpusă în România prin OUG 155/2024), organizațiile din sectoare esențiale sunt obligate să auditeze securitatea furnizorilor din lanțul de aprovizionare.

Întrebare

Câte persoane din afara companiei au în prezent acces la infrastructura IT și cine verifică periodic dacă acest acces mai este justificat?

11. Rețea internă nesecurizată

Cum apare acest risc

Rețeaua internă transportă aproape toate informațiile unei companii:

• acces la servere

• baze de date

• aplicații interne

• servicii cloud

În multe organizații mici și mijlocii, rețeaua este configurată inițial pentru funcționare rapidă și ușurință în utilizare. Pe măsură ce compania crește, infrastructura se extinde, dar arhitectura inițială rămâne neschimbată.

Una dintre situațiile frecvente este lipsa segmentării rețelei. Calculatoarele utilizatorilor, serverele și echipamentele critice ajung să fie conectate în aceeași zonă de rețea.

În aceste condiții, compromiterea unui singur dispozitiv poate permite deplasarea rapidă către alte sisteme.

De ce este ignorat

Rețeaua internă este considerată un spațiu de încredere deoarece accesul la ea este limitat la utilizatorii organizației. În consecință măsurile suplimentare de segmentare sau control al accesului sunt uneori considerate inutile.

Odată ce un dispozitiv din rețea este compromis, această presupunere de încredere poate permite extinderea rapidă a accesului către alte sisteme.

Impactul financiar

Raportul anual ENISA Threat Landscape arată că deplasarea laterală în rețea este una dintre principalele tehnici utilizate de atacatori pentru extinderea accesului în infrastructura unei organizații.

Întrebare

Dacă un calculator din rețea ar fi compromis astăzi, cât de ușor ar putea ajunge cineva de acolo la serverele sau aplicațiile critice ale companiei?

12. Dispozitive personale necontrolate

Cum apare acest risc

Accesul la resursele companiei nu se face întotdeauna doar de pe echipamente administrate intern.

În multe organizații sunt utilizate:

• laptopuri personale

• telefoane mobile

• dispozitive temporare

Aceste echipamente pot accesa:

• aplicații cloud

• documente interne

• conexiuni remote către infrastructură

Dificultatea apare atunci când aceste dispozitive nu sunt administrate în același mod ca echipamentele companiei. Nu există vizibilitate asupra:

• actualizărilor de securitate

• aplicațiilor instalate

• modului în care sunt protejate datele

Impactul financiar

Analizele publicate pe Microsoft Security Blog arată că dispozitivele neadministrate sunt de aproximativ trei ori mai expuse la infecții malware decât echipamentele administrate centralizat.

De ce este ignorat

Utilizarea dispozitivelor personale apare frecvent ca o soluție practică pentru mobilitate și flexibilitate în muncă. Deoarece aceste echipamente sunt considerate responsabilitatea utilizatorilor, organizația nu are întotdeauna vizibilitate asupra modului în care sunt configurate sau protejate.

Această lipsă de control poate transforma dispozitivele personale în puncte de acces către sistemele companiei.

Întrebare

Câte dispozitive personale pot accesa în prezent datele companiei și cine are vizibilitate asupra modului în care acestea sunt protejate?

13. Phishing și social engineering

Cum apare acest risc

Numeroase incidente de securitate încep cu o interacțiune aparent banală. Un email care pare trimis de un coleg, un mesaj urgent din partea unui furnizor sau o solicitare aparent venită din partea conducerii poate determina un angajat să ofere acces la informații sensibile.

Aceste tehnici sunt cunoscute sub numele de phishing și social engineering. În loc să atace infrastructura tehnică, atacatorii exploatează comportamentul uman:

• încrederea

• graba

• dorința de a rezolva rapid o problemă

Mesajele sunt construite pentru a crea presiune: facturi urgente, notificări de securitate sau solicitări de confirmare a contului.

De ce este ignorat

Mesajele de phishing imită comunicări legitime și creează impresia de urgență. Atunci când mesajele par să provină de la persoane cunoscute sau de la furnizori obișnuiți, utilizatorii pot reacționa rapid fără a verifica autenticitatea solicitării.

Deoarece aceste atacuri exploatează comportamentul uman, ele pot trece ușor de filtrele tehnice de securitate.

Impactul financiar

Conform raportului anual Proofpoint State of the Phish, peste 75% dintre organizații au fost vizate de atacuri de tip phishing într-un singur an. În România, DNSC raportează că emailurile de phishing rămân principalul vector de acces inițial în atacurile ransomware gestionate în 2024.

Întrebare

Dacă un email foarte bine construit ar ajunge astăzi la angajații companiei, câți dintre ei ar putea identifica imediat că este un mesaj fraudulos?

14. Conformitate GDPR superficială

Cum apare acest risc

Multe companii procesează zilnic date personale:

• informații despre clienți

• date despre angajați

• documente contractuale

• informații financiare

Aceste date circulă prin:

• sisteme informatice

• emailuri

• aplicații cloud

În lipsa unor controale clare asupra modului în care sunt colectate și stocate, riscul de expunere crește.

De ce este ignorat

Pentru multe organizații, conformitatea cu GDPR este percepută mai degrabă ca o cerință administrativă decât ca un proces continuu de gestionare a datelor. Documentele și politicile pot exista formal, însă procesele zilnice din companie nu reflectă întotdeauna aceste reguli.

Această diferență dintre documentație și realitatea operațională devine vizibilă abia atunci când apare un incident sau o investigație.

Impactul financiar

GDPR permite autorităților să aplice amenzi de până la 20 milioane € sau 4% din cifra de afaceri globală anuală. În România, autoritatea competentă este ANSPDCP (Autoritatea Națională de Supraveghere a Prelucrării Datelor cu Caracter Personal). Un incident de securitate care expune date personale trebuie raportat obligatoriu la ANSPDCP în maximum 72 de ore de la descoperire, indiferent de cauza tehnică.

Întrebare

Dacă autoritatea de protecție a datelor ar solicita astăzi dovezi despre modul în care compania protejează datele personale, ar putea organizația să demonstreze rapid aceste procese?

15. Complexitate IT excesivă: infrastructura care devine imposibil de controlat

Cum apare acest risc

Pe măsură ce compania crește, infrastructura IT se dezvoltă în același ritm. Se adaugă treptat:

• aplicații noi

• servicii cloud

• echipamente de rețea

• integrări între sisteme

Fiecare soluție rezolvă o problemă punctuală. În timp însă apare acumularea de tehnologii fără o arhitectură clară. Rezultatul poate fi o infrastructură în care:

• aplicațiile depind unele de altele

• datele sunt replicate în mai multe sisteme

• responsabilitățile devin greu de urmărit

De ce este ignorat

Fiecare aplicație sau serviciu nou pare justificat în momentul introducerii. În timp însă, acumularea acestor tehnologii poate crea o infrastructură dificil de înțeles și de administrat, fără ca această complexitate să fie observată imediat.

Impactul financiar

Analizele realizate de McKinsey Digital arată că organizațiile cu infrastructuri IT fragmentate pot avea costuri operaționale cu până la 30% mai mari din cauza complexității și a duplicării sistemelor.

Întrebare

Câte sisteme și servicii IT sunt utilizate astăzi în companie și câte dintre ele sunt înțelese complet din punct de vedere tehnic și operațional?

16. Shadow AI

Cum apare acest risc

Angajații folosesc zilnic instrumente de inteligență artificială generativă — ChatGPT, Gemini, Copilot, Claude — pentru a redacta emailuri, a rezuma documente, a genera cod sau a analiza date. De cele mai multe ori o fac fără să știe că informațiile introduse pot fi procesate și stocate de furnizorul extern al instrumentului. Contractele de muncă și politicile interne nu acoperă încă acest tip de comportament, pentru că tehnologia a evoluat mai rapid decât procedurile.

De ce este ignorat

Instrumentele AI par inofensive — sunt accesate din browser, nu instalează nimic pe calculator și rezolvă rapid probleme reale. Nimeni nu percepe că introducerea unui contract de furnizare sau a unei liste de clienți într-un chatbot extern este echivalentă cu trimiterea acelui document pe un server necontrolat din afara firmei.

Impactul financiar

Conform raportului IBM Cost of a Data Breach 2025, 16% din breșele de securitate implică deja componente AI — phishing personalizat, deepfakes și inginerie socială automatizată. Shadow AI — utilizarea necontrolată a instrumentelor AI generative de către angajați, fără controlul departamentului de securitate — adaugă un strat de risc pe care majoritatea organizațiilor abia încep să îl conștientizeze. O singură sesiune în care un angajat introduce date financiare sau informații despre clienți într-un instrument AI neautorizat poate constitui o breșă GDPR — cu obligația de raportare la ANSPDCP în 72 de ore.

Întrebare

Știi câți angajați din firma ta folosesc zilnic instrumente AI externe și ce tipuri de informații ale companiei introduc în ele?

Concluzie: riscurile IT nu dispar singure

Cele 15 riscuri prezentate în acest articol nu sunt excepții rare. Ele apar în mod constant în infrastructurile IT ale companiilor de toate dimensiunile.

Unele dintre ele sunt ușor de observat, cum ar fi lipsa backup-ului sau indisponibilitatea sistemelor. Altele sunt mai subtile: accesuri excesive, aplicații utilizate fără control sau activități suspecte care trec neobservate luni întregi.

În multe organizații, aceste situații coexistă fără să genereze imediat un incident major. Sistemele funcționează, angajații își desfășoară activitatea, iar problemele par inexistente.

Tocmai această aparență de normalitate face ca riscurile să rămână neschimbate perioade lungi de timp.

Atunci când apare un incident, efectele devin vizibile brusc:

-

- oprirea activității

- pierderea datelor

- costuri de recuperare

- impact asupra reputației companiei

În acel moment devine clar că securitatea IT nu este doar responsabilitatea echipei tehnice. Ea este o componentă esențială a stabilității operaționale a organizației.

Pentru management, primul pas nu este implementarea unor tehnologii noi, ci înțelegerea situației actuale: ce sisteme sunt critice, unde există vulnerabilități și care ar fi impactul financiar al unui incident.

Această claritate permite organizațiilor să ia decizii informate și să prioritizeze corect investițiile în protecția infrastructurii digitale.

Dacă vrei să înțelegi mai bine cum arată aceste riscuri în infrastructura companiei tale, poți începe cu o discuție de evaluare.

Programează auditul gratuit pentru a înțelege care dintre aceste riscuri pot afecta activitatea firmei tale.

Întrebări frecvente

Cât ne poate costa în realitate un incident de securitate IT major, cum ar fi un atac ransomware?

Costul real al unui incident nu este reprezentat doar de eventuala răscumpărare cerută de atacatori, ci de costul operațional al timpului de nefuncționare (downtime). Pentru o firmă medie, o oprire a activității de 3-7 zile înseamnă zeci de mii de euro din facturi neîncasate, întârzieri în lanțul de distribuție, costuri de recuperare a datelor și posibile penalități contractuale din partea clienților. La acestea se adaugă riscul amenzilor GDPR dacă au fost expuse date personale.

Riscurile majore provin de la atacatori externi (hackeri) sau din interiorul companiei?

Contrar percepției generale, cele mai scumpe riscuri IT nu pornesc de la atacuri cibernetice extrem de sofisticate, ci de la erori umane și lipsa de proceduri interne. Peste 80% din breșele de securitate din IMM-uri sunt cauzate de o parolă slabă, un email de phishing accesat din greșeală, un backup care nu a fost testat sau conturile foștilor angajați care nu au fost dezactivate la plecare. Neglijența internă este adesea mai costisitoare decât un atac extern.

Dacă avem deja un departament IT sau o firmă de mentenanță, nu suntem protejați automat împotriva acestor riscuri?

Nu neapărat. Rolul departamentului de suport IT este să mențină sistemele funcționale zilnic, nu să gestioneze riscurile de business. Fără o guvernanță clară dictată de management (cum ar fi o politică de acces strictă sau teste obligatorii de restaurare a datelor), IT-ul va prioritiza funcționalitatea în detrimentul securității. Pentru a avea o imagine reală și obiectivă a nivelului de protecție, este necesar un audit independent realizat din perspectiva riscului de business.

Nu avem bugetul necesar să rezolvăm cele16 riscuri deodată. Cu ce ar trebui să începem?

Nu trebuie să rezolvați totul simultan, deoarece nu toate riscurile au același impact asupra afacerii. Primul pas absolut necesar este crearea unei „Hărți a Riscurilor” care prioritizează problemele. Cele mai importante acțiuni (Quick Wins) sunt adesea gratuite sau foarte ieftine: activarea autentificării multifactor (MFA) pe toate conturile de email, revocarea accesului pentru foștii angajați și testarea practică a capacității de restaurare din backup.

Care este cel mai periculos „risc invizibil” pe care managementul firmelor îl ignoră frecvent?

Cel mai periculos risc este iluzia backup-ului funcțional. Multe companii plătesc lunar pentru soluții de salvare a datelor în cloud sau pe servere locale, dar nu simulează niciodată un proces real de restaurare. Când sunt lovite de un incident major, descoperă că backup-ul este corupt, incomplet sau durează săptămâni întregi pentru a fi recuperat. Lipsa testării transformă o măsură de siguranță într-o vulnerabilitate critică.

Cum putem afla exact la care dintre aceste riscuri IT suntem expuși în acest moment?

Preluarea controlului începe cu o radiografie obiectivă a infrastructurii. Îți recomand să programezi Auditul gratuit cu un Fractional CISO. Într-o discuție confidențială de management de 15-30 de minute, putem trece printr-un instrument de diagnostic rapid pentru a identifica cele mai probabile 3 riscuri critice ale companiei dumneavoastră și pentru a stabili un plan de acțiune clar, fără a perturba operațiunile zilnice ale echipei.

Care este primul semn că firma noastră este deja expusă la risc?

Dacă nu poți răspunde clar la întrebări simple precum „Cine are acces la datele critice?”, „Când a fost testat ultima dată backup-ul?” sau „Ce facem în primele 60 de minute după un incident?”, cel mai probabil riscul există deja — doar că nu este vizibil.